آیا رمزنگاری End-to-End واقعاً امن است؟ بررسی مزایا و معایب

آیا رمزنگاری End-to-End واقعاً امن است؟ بررسی مزایا و معایب 🔐 در دنیای امروز که…

بیشتر بخوانید

در دنیای امروز که حریم خصوصی و امنیت دادهها اهمیت فزایندهای پیدا کرده است، مفهوم رمزنگاری End-to-End (E2EE) به یکی از موضوعات داغ تبدیل شده است. بسیاری از سرویسهای محبوب...

در دنیای امروز که حریم خصوصی و امنیت دادهها اهمیت فزایندهای پیدا کرده است، مفهوم رمزنگاری End-to-End (E2EE) به یکی از موضوعات داغ تبدیل شده است. بسیاری از سرویسهای محبوب پیامرسان و ارتباطی ادعا میکنند که از این نوع رمزنگاری برای محافظت از اطلاعات کاربرانشان استفاده میکنند. اما آیا رمزنگاری End-to-End واقعاً آنقدر که به نظر میرسد امن است؟ و چه مزایا و معایبی را به همراه دارد

رمزنگاری End-to-End روشی برای برقراری ارتباط امن است که تضمین میکند تنها فرستنده و گیرنده پیام قادر به خواندن محتوای آن هستند. به زبان ساده، دادهها از لحظهای که از دستگاه فرستنده ارسال میشوند، رمزنگاری شده و تنها پس از رسیدن به دستگاه گیرنده، رمزگشایی میشوند. در این میان، هیچ سرور میانی (مانند سرورهای سرویسدهنده) نمیتواند به محتوای اصلی پیام دسترسی پیدا کند یا آن را بخواند.

کلیدهای رمزنگاری و رمزگشایی در این سیستم، تنها روی دستگاههای فرستنده و گیرنده تولید و ذخیره میشوند. این بدان معناست که حتی ارائهدهنده سرویس نیز نمیتواند پیامهای شما را بخواند، زیرا کلیدهای لازم برای رمزگشایی را در اختیار ندارد. این ویژگی اصلی است که E2EE را از سایر روشهای رمزنگاری متمایز میکند.

رمزنگاری End-to-End مزایای قابل توجهی را در زمینه امنیت و حریم خصوصی فراهم میکند:

با شرکت در دوره های آموش شبکه متخصص شبکه شو!!!

مشاهده دوره شبکه

مهمترین مزیت این است که هیچ شخص ثالثی، از جمله ارائهدهنده سرویس، نمیتواند به محتوای ارتباطات شما دسترسی پیدا کند. این امر در برابر شنود دولتی، حملات هکرها به سرورها، و حتی کنجکاویهای داخلی شرکتها محافظت ایجاد میکند.

حتی اگر سرورهای یک سرویسدهنده هک شوند، هکرها فقط به دادههای رمزنگاریشده دسترسی خواهند داشت که بدون کلید رمزگشایی، عملاً بیفایده هستند. این امر خطر افشای اطلاعات حساس را به شدت کاهش میدهد.

کاربران با اطمینان از اینکه ارتباطاتشان خصوصی باقی میماند، تمایل بیشتری به استفاده از سرویسهایی با E2EE دارند. این اعتماد میتواند به وفاداری مشتری و افزایش استفاده منجر شود.

در کشورهایی که قوانین مربوط به حریم خصوصی دادهها ضعیفتر است، رمزنگاری End-to-End میتواند ابزاری حیاتی برای محافظت از فعالان، روزنامهنگاران و شهروندان عادی در برابر نظارتهای ناخواسته باشد.

برای کسبوکارها، استفاده از E2EE میتواند به آنها در رعایت مقررات سختگیرانه حفظ حریم خصوصی دادهها مانند GDPR کمک کند، زیرا مسئولیت کمتری در قبال محافظت از دادههای در حال عبور از سرورهایشان دارند.

با وجود مزایای فراوان، رمزنگاری End-to-End بدون عیب و نقص نیست و محدودیتهایی نیز دارد:

بزرگترین نقطه ضعف E2EE، امنیت خود دستگاههای فرستنده و گیرنده (Endpoint) است. اگر دستگاه شما به بدافزار آلوده شود یا به سرقت برود، مهاجم میتواند قبل از رمزنگاری یا پس از رمزگشایی، به پیامها دسترسی پیدا کند. E2EE تنها مسیر انتقال دادهها را امن میکند، نه خود دستگاهها را.

اگر کلیدهای رمزنگاری خود را گم کنید یا به دستگاهی که کلیدها روی آن هستند، دسترسی نداشته باشید، بازیابی پیامهای رمزنگاریشده تقریباً غیرممکن است. این میتواند در مواردی مانند بازیابی تاریخچه چت در یک گوشی جدید مشکلساز باشد.

برخی سرویسها ادعا میکنند که E2EE را پیادهسازی کردهاند، اما ممکن است کد منبع خود را برای بررسی عمومی منتشر نکنند. این عدم شفافیت، اعتبار ادعاهای آنها را زیر سوال میبرد، زیرا متخصصان امنیتی نمیتوانند صحت پیادهسازی را تأیید کنند. (به همین دلیل پروژههای متنباز مانند Signal محبوبیت بیشتری دارند).

E2EE میتواند کار را برای مجریان قانون در ردیابی فعالیتهای مجرمانه (مانند تروریسم یا سوءاستفاده از کودکان) دشوار کند. این موضوع بحثهای گستردهای را در مورد تعادل بین حریم خصوصی و امنیت عمومی ایجاد کرده است.

برخی از ویژگیهای سرویسها که نیاز به دسترسی سرور به محتوای پیام دارند (مانند قابلیت جستجو در چتها بدون نیاز به دانلود کل تاریخچه، یا فیلتر کردن اسپم در سطح سرور) ممکن است در سیستمهای E2EE دشوار یا غیرممکن باشند.

حتی بهترین رمزنگاری نیز نمیتواند در برابر حملات مهندسی اجتماعی که کاربران را فریب میدهد تا اطلاعات یا کلیدهای خود را فاش کنند، محافظت کند.

جهت دریافت اطلاعات بیشتر درمورد دورهها و اساتید با مشاورین دوران آکادمی در ارتباط باشید.

برای درک بهتر رمزنگاری End-to-End، خوب است آن را با سایر روشها مقایسه کنیم:

بسیاری از وبسایتها و سرویسها از TLS (Transport Layer Security) برای رمزنگاری دادهها در حین انتقال بین مرورگر شما و سرور استفاده میکنند. اما در این روش، سرور میتواند پیامها را رمزگشایی کرده، آنها را پردازش کند و سپس دوباره رمزنگاری کند تا به مقصد برساند. این بدان معناست که سرور به محتوای اصلی دسترسی دارد و یک نقطه ضعف بالقوه محسوب میشود.

این روش به رمزنگاری دادهها در زمان ذخیرهسازی روی دیسک (مثلاً در یک پایگاه داده یا فضای ذخیرهسازی ابری) اشاره دارد. هدف آن محافظت از دادهها در صورت دسترسی فیزیکی یا هک به سرور ذخیرهسازی است، اما به معنای امن بودن ارتباطات نیست.

رمزنگاری End-to-End ترکیبی از این دو نیست، بلکه رویکردی متفاوت است که به طور خاص بر حفظ حریم خصوصی محتوای پیامها از ابتدا تا انتها تمرکز دارد.

با توجه به بررسیهای انجام شده، میتوان گفت که رمزنگاری End-to-End در اصل و از لحاظ فنی بسیار امن است. اگر یک پیادهسازی E2EE به درستی و بدون نقص (bug) انجام شده باشد و از الگوریتمهای رمزنگاری قوی استفاده کند، شکستن مستقیم رمزنگاری پیامها توسط شخص ثالث (حتی با دسترسی به سرورهای سرویسدهنده) تقریباً غیرممکن است.

مهمترین ضعف، دستگاههای شما هستند. اگر گوشی یا کامپیوتر شما آلوده یا تحت کنترل باشد، E2EE معنایی نخواهد داشت.

ادعای E2EE کافی نیست؛ کیفیت کدنویسی و اجرای آن توسط ارائهدهنده سرویس بسیار مهم است. سرویسهای متنباز که کدهایشان توسط جامعه امنیتی قابل بررسی است، معمولاً قابل اعتمادترند.

هیچ رمزنگاری نمیتواند شما را از اشتباهات انسانی محافظت کند.

استفاده هوشمندانه از E2EE

رمزنگاری End-to-End ابزاری قدرتمند برای حفظ حریم خصوصی ارتباطات دیجیتال است. این تکنولوژی یک لایه امنیتی بسیار قوی را فراهم میکند که در برابر بسیاری از تهدیدات سایبری و نظارتهای ناخواسته مقاوم است. با این حال، مهم است که کاربران درک کنند که امنیت آن کامل نیست و همیشه به امنیت دستگاههای خود و هوشیاری در برابر حملات مهندسی اجتماعی بستگی دارد.

برای بهرهمندی حداکثری از رمزنگاری End-to-End، توصیه میشود:

در نهایت، E2EE یک گام بزرگ رو به جلو در محافظت از حریم خصوصی دیجیتال ماست. با آگاهی از مزایا و محدودیتهای آن، میتوانیم تصمیمات آگاهانهتری در مورد انتخاب ابزارهای ارتباطی خود بگیریم و به طور مؤثرتری از اطلاعاتمان محافظت کنیم.

بیشتر بخوانید :

آیا رمزنگاری End-to-End واقعاً امن است؟ بررسی مزایا و معایب 🔐 در دنیای امروز که…

بیشتر بخوانید

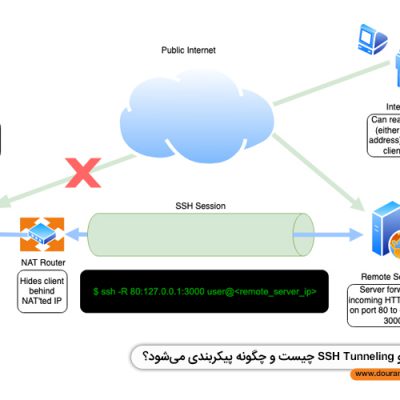

SSH و SSH Tunneling چیست و چگونه پیکربندی میشود؟ تونل SSH روشی برای انتقال داده…

بیشتر بخوانید

فرق HTTP با HTTPS چیست؟ همه چیز درباره امنیت وب🌍 در دنیای امروز که وبگردی…

بیشتر بخوانید

🕵️♂️ میخوای هکر بشی؟ این زبانهای برنامهنویسی رو حتماً یاد بگیر! 🔐 مقدمه: چرا برنامهنویسی…

بیشتر بخوانید

🥊 سیسکو بهتر است یا میکروتیک؟ بررسی کاربردها برای متخصصان شبکه 🔍 مقدمه: انتخاب بین…

بیشتر بخوانید

🔐 راهنمای جامع شروع به کار در حوزه امنیت سایبری برای مبتدیها 🎯 مقدمه: امنیت…

بیشتر بخوانید

دنیای فناوری اطلاعات (IT) بدون شبکه معنایی ندارد. شبکه، ستون فقرات هر...

دنیای امنیت سایبری در سالهای اخیر دستخوش تغییرات بزرگی شده است. دیگر...

در دنیای نرمافزارهای یکپارچه (Monolith)، مدیریت میانافزارها ساده بود. اما با ظهور...

در دنیای امروز که سرعت، مقیاسپذیری و انعطافپذیری زیرساختهای IT اهمیت حیاتی...