چگونه حملات DDoS انجام میشوند و راههای مقابله با آنها چیست؟

🔍 چگونه حملات DDoS انجام میشوند و راههای مقابله با آنها چیست؟ مقدمه: حملات DDoS…

بیشتر بخوانید

مقدمه: حملاتDDoS چیست و چرا خطرناک است؟ حملات DDoS (Distributed Denial of Service) یکی از تهدیدات جدی امنیت سایبری است که میتواند عملکرد سایت یا سرویسهای آنلاین را مختل کند....

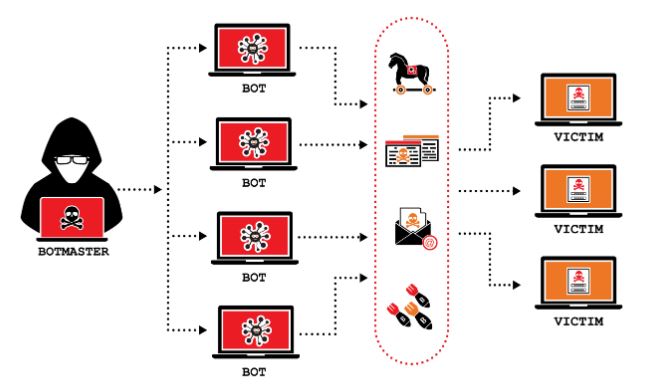

مقدمه: حملاتDDoS چیست و چرا خطرناک است؟ حملات DDoS (Distributed Denial of Service) یکی از تهدیدات جدی امنیت سایبری است که میتواند عملکرد سایت یا سرویسهای آنلاین را مختل کند. در این نوع حمله، مهاجم با استفاده از هزاران دستگاه مختلف بهطور همزمان به سرور هدف حمله میکند تا آن را از دسترس کاربران واقعی خارج کند.

در این مقاله از دوران آکادمی، بهطور مفصل توضیح میدهیم که حملات DDoS چگونه انجام میشوند، چه انواعی دارند، و مهمتر از همه، راههای مقابله با این حملات چیست.

مشاهده دورههای امنیت

حملات DDoS نوعی حمله سایبری است که با ایجاد حجم عظیمی از درخواستهای جعلی یا ترافیک غیرطبیعی، سرور، شبکه یا سرویس اینترنتی را از دسترس خارج میکند. این حملات معمولاً توسط چندین کامپیوتر یا دستگاه (Botnet) انجام میشود که بهصورت هماهنگ عمل میکنند.

هدف اصلی این حملات:

در این نوع، مهاجم ترافیک بسیار زیادی ایجاد میکند تا پهنای باند شبکه هدف را اشباع کند. مانند حملات UDP Flood یا ICMP Flood.

این حملات به منابع سرور یا تجهیزات شبکه مانند فایروالها و روترها فشار وارد میکنند، نمونه آن حمله SYN Flood است.

این نوع حملات به سطح برنامههای کاربردی مانند وبسایتها حمله میکنند، معمولاً ترافیک جعلی اما با رفتار پیچیده، برای دور زدن فیلترهای امنیتی.

جهت دریافت اطلاعات بیشتر درمورد دورهها و اساتید با مشاورین دوران آکادمی در ارتباط باشید.

اگرچه حملات DDoS پیچیده و گسترده هستند، با روشها و ابزارهای زیر میتوان تا حد زیادی از آنها پیشگیری کرد یا تاثیر آنها را کاهش داد:

این سیستمها میتوانند ترافیک مشکوک را شناسایی و مسدود کنند.

سرویسهای CDN مانند Cloudflare، Akamai و AWS Shield با توزیع ترافیک و فیلتر کردن درخواستهای مخرب، در برابر حملات DDoS مقاومت ایجاد میکنند.

با داشتن پهنای باند کافی، سرور میتواند حجم بیشتری از ترافیک را تحمل کند.

محدود کردن تعداد درخواستها از یک IP مشخص در زمان کوتاه، جلوی سوء استفادههای ساده را میگیرد.

در حملات سطح برنامه، استفاده از CAPTCHA میتواند رباتها را شناسایی و فیلتر کند.

در صورت وقوع حمله، باید برنامهای برای پاسخ سریع داشته باشید تا زمان از کار افتادن سیستم را کاهش دهید.

در صورت وقوع حمله، باید برنامهای برای پاسخ سریع داشته باشید تا زمان از کار افتادن سیستم را کاهش دهید.

با مانیتورینگ مداوم ترافیک و استفاده از ابزارهای آنالیز، میتوان حملات در مراحل اولیه شناسایی کرد.

تیم فنی باید با آخرین تکنیکها و روشهای مقابله با حملات DDoS آشنا باشد.

اگر علاقهمند به یادگیری روشهای پیشرفته مقابله با حملات سایبری و افزایش امنیت شبکه خود هستید، دورههای تخصصی امنیت اطلاعات و شبکه در دوران آکادمی بهترین انتخاب برای شماست.

در این دورهها، شما با:

آشنا میشوید و برای ورود به بازار کار IT آماده میشوید.

حملات DDoS یکی از تهدیدات جدی و رایج امنیت شبکه هستند که میتوانند سایتها و سرویسهای آنلاین را از دسترس خارج کنند. اما با استفاده از روشها و ابزارهای بهروز، میتوان این تهدیدات را به حداقل رساند.

شروع یادگیری و پیادهسازی راهکارهای مقابله با DDoS در دوران آکادمی شما را آماده میکند تا شبکه و سایتتان را در برابر حملات محافظت کنید و از امنیت سایبری حرفهای بهرهمند شوید.

بیشتر بخوانید :

🔍 چگونه حملات DDoS انجام میشوند و راههای مقابله با آنها چیست؟ مقدمه: حملات DDoS…

بیشتر بخوانید

🛡️ Zero Trust چیست؟ رویکرد جدید امنیتی در دنیای شبکهها مقدمه: امنیت دیگر مثل قبل…

بیشتر بخوانید

📲 WebSocket چیست و چه تفاوتی با HTTP دارد؟ راهنمای کامل برای برنامهنویسان وب 🔍…

بیشتر بخوانید

🧪 Penetration Test یا تست نفوذ چیست؟ راهی برای کشف ضعفهای امنیتی 🔐 مقدمه: تست…

بیشتر بخوانید

آیا رمزنگاری End-to-End واقعاً امن است؟ بررسی مزایا و معایب 🔐 در دنیای امروز که…

بیشتر بخوانید

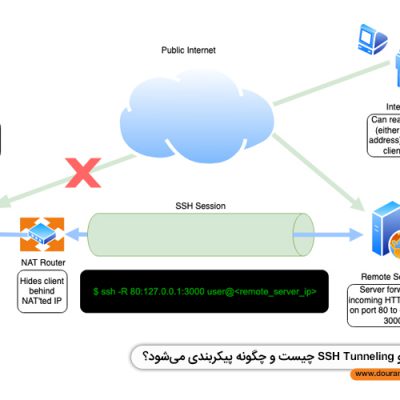

SSH و SSH Tunneling چیست و چگونه پیکربندی میشود؟ تونل SSH روشی برای انتقال داده…

بیشتر بخوانید

دنیای فناوری اطلاعات (IT) بدون شبکه معنایی ندارد. شبکه، ستون فقرات هر...

دنیای امنیت سایبری در سالهای اخیر دستخوش تغییرات بزرگی شده است. دیگر...

در دنیای نرمافزارهای یکپارچه (Monolith)، مدیریت میانافزارها ساده بود. اما با ظهور...

اگر قصد دارید وارد دنیای جذاب هوش مصنوعی (AI) و Machine Learning...